Decryptor Released For GetCrypt Ransomware

GetCrypt Ransomwareは、侵入先のマシンのデータを暗号化し、その復号化に身代金を要求する、最近検出されたマルウェアの脅威です。このマルウェアは、サイバーセキュリティ調査チームneo_secによって最初に発見されました 。 GetCryptは、RIGエクスプロイトキットをホストしているサイトにユーザーをリダイレクトする悪意のあるキャンペーンを通じて広まっています。悪用されたサイトの1つに着陸すると、エクスプロイトキットはその名前が示すとおりに動作し、ランサムウェアを投下するためにユーザーのコンピューターの脆弱性を悪用します。

GetCrypt Ransomwareは、侵入先のマシンのデータを暗号化し、その復号化に身代金を要求する、最近検出されたマルウェアの脅威です。このマルウェアは、サイバーセキュリティ調査チームneo_secによって最初に発見されました 。 GetCryptは、RIGエクスプロイトキットをホストしているサイトにユーザーをリダイレクトする悪意のあるキャンペーンを通じて広まっています。悪用されたサイトの1つに着陸すると、エクスプロイトキットはその名前が示すとおりに動作し、ランサムウェアを投下するためにユーザーのコンピューターの脆弱性を悪用します。

あなたのファイルがすでにGetCryptによって使用不可能にされている場合、犯罪者に何も支払わずにそれらを回復することがまだあるかもしれないので、絶望しないでください - GetCryptのための復号器が利用可能です 。それでも、影響を受けるファイルを復号化するためには、ランサムウェアの犠牲者がオリジナルの暗号化されていないファイルの1つにアクセスする必要があります。復号化ソフトウェアは、同じファイルの暗号化されたバージョンと暗号化されていないバージョンのペアを使用して、復号化キーをブルートフォースし、ユーザーのファイルのスクランブルを解除します。

GetCryptはCIS諸国を避けます

実行されると、GetCryptの最初のステップは、侵入されたマシンのWindows言語をチェックすることです。それがUkranian、Belarusian、Russian、またはKazakhのいずれかに設定されている場合、ランサムウェアは単にシャットダウンします。それ以外の場合はすべて、GetCryptはCPUIDを使用して、暗号化されたデータの拡張子として使用される4文字の文字列を作成します。ランサムウェアの脅威の大部分は暗号化のために特定のファイルタイプをターゲットにしていますが、GetCryptは代わりにスキャンを実行し、Salsa20およびRSA-4096暗号化アルゴリズムで特定のディレクトリリストにないすべてのファイルを暗号化します。避けるべきディレクトリの完全なリストは、 " :\ ProgramData、:\ Users \ All Users、:\ $ Recycle.Bin、:\ Program Files、:\ Local Settings、:\ Boot、:\ Windows、:\ System Volumeで構成されています。情報、\ Recovery、AppData "暗号化されたファイルのすべてのシャドウボリュームコピーは、" vssadmin.exe delete shadows / all / quietコマンドで削除されます。 "

GetCryptがブルートフォースによるネットワーク共有へのアクセスを試みる

ランサムウェアの脅威がすでに感染しているコンピュータに接続されたネットワーク共有に拡散することは珍しいことではありませんが、GetCryptの動作は標準から逸脱しています。利用可能なネットワーク共有の一覧を列挙するために、「 WNetEnumResourceW 」関数を利用します。ランサムウェアがそれらのうちの1つへの接続に失敗すると、埋め込まれたユーザー名とパスワードのリストを使用して必要な資格情報をブルートフォースしようとします。

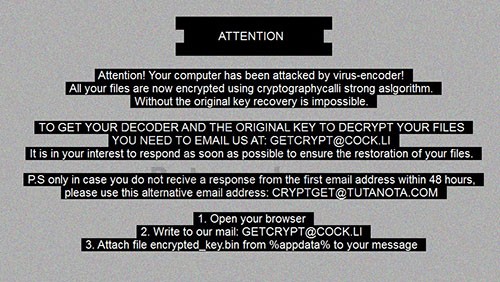

暗号化プロセスの残りの部分はかなり標準的です。身代金メモを含む「 #decrypt my files#.txt 」という名前のテキストファイルが、デスクトップ画面と暗号化されたファイルを含む各フォルダにドロップされます。. メモのテキストは次のとおりです。

注意!あなたのコンピュータはウィルスエンコーダによって攻撃されています。

あなたのすべてのファイルは今cryptographycalli強いaslgorithmを使って暗号化されている。

元の鍵の回復なしでは不可能です。

DECCRと元のキーを取得してファイルを復号化するには、次のアドレスにアクセスしてください。GETCRYPT@COCK.LI

あなたのファイルの復元を確実にするためにできるだけ早く対応することはあなたの利益になります。

あなたが48時間以内に最初のEメールアドレスからの応答を受け取らない場合のPSのみ

また、ユーザーのデスクトップの背景画像は新しいものに置き換えられます。