Don't Allow Your Device to Get Cryptojacked

暗号通貨マイニングは現代の世界では恒久的な備品となっており、それが短期間の流行に過ぎないと考えていると思っていた人たち全員を沈黙させることができました。しかしこれは、サイバーセキュリティコミュニティが暗号ジャッキングと呼んでいるものの出現とその後の広がりをもたらす、社会のより厄介な部分の注目も引き付けていることを意味します。大まかに言えば、これは、デバイスの所有者の知識がなくても、特定の暗号通貨の生成(マイニング)のために感染したマシンのハードウェアリソースを使用することです 。

暗号通貨マイニングは現代の世界では恒久的な備品となっており、それが短期間の流行に過ぎないと考えていると思っていた人たち全員を沈黙させることができました。しかしこれは、サイバーセキュリティコミュニティが暗号ジャッキングと呼んでいるものの出現とその後の広がりをもたらす、社会のより厄介な部分の注目も引き付けていることを意味します。大まかに言えば、これは、デバイスの所有者の知識がなくても、特定の暗号通貨の生成(マイニング)のために感染したマシンのハードウェアリソースを使用することです 。

クリプトジャッキングは、ブラウザベースのクリプトジャッキングとマルウェアクリプトマイニングの2つのカテゴリに分類できます。その名前が示すように、マルウェアの暗号化は、被害者のマシンに侵入し、マイニングに中央処理装置(CPU)の能力を使用するマルウェアを介して行われます。一方、ブラウザベースのクリプトジャッキングでは、サイバー犯罪者がWebサイトまたはWebサーバーを危険にさらしてから暗号化スクリプトを挿入します。この戦術は、正当なWebサイトでさえも妥協するために使用される可能性があります。 Webサイトの代わりに、スクリプトをオンライン広告に挿入することもできます。

2018年の "IBM X-Force脅威インテリジェンスインデックス"によると、暗号の乗っ取りは 、その固有の特性のために、脅威の実行者の間で牽引力が高まっていました 。ランサムウェアや銀行のトロイの木馬とは異なり、クリプトジャックは関係者の数を減らすため、侵入先のマシンへのアクセスを収益化するためのより簡単な方法を提供します。最も洗練されたランサムウェアの脅威でさえも、影響を受けるユーザーが自分のファイルを解読するのと引き換えに必要な支払いをすることを望んでいます。しかし、クリプトジャッキングの場合、犯罪者は被害者とのやり取りをする必要はなく、被害者の行動に頼ることもありません。

目次

ブラウザベースの暗号マイニングが現場で爆発

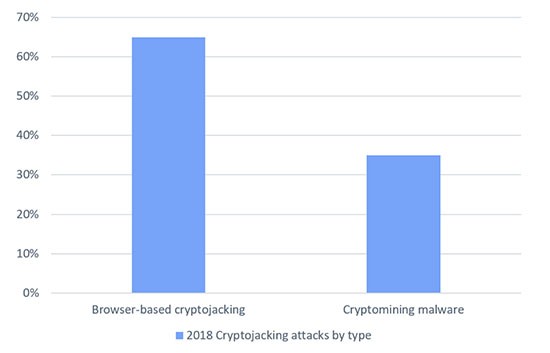

サイバーセキュリティのスペシャリストは、2つの異なるタイプの悪意のある暗号通貨マイニング - ブラウザベースの暗号化ジャッキングとマルウェアの暗号化マイニング - を認識しています。 IBMの報告によると、2018年のブラウザベースの暗号化攻撃は、マルウェアマイニングと比較して2倍近い検出数で、疑いもなくより広範な形式の攻撃でした。

ソース:IBM X-Force

ブラウザの暗号化ジャック攻撃のこの急増を説明できるいくつかの要因があります。マルウェアの使用やボットネットの維持管理が不要なため、実行が簡単です。さらに、1つのWebサーバーだけに感染してマイニングスクリプトを展開することで、サイバー犯罪者はそのサーバーでホストされているサイトへのすべての訪問者にアクセスする可能性があります。組織はまた、このタイプの暗号化ジャックジャックは、関連のないサーバーに対する管理外で行われるため、防御がより困難であると考えています。.

マルウェアの暗号化が急増している

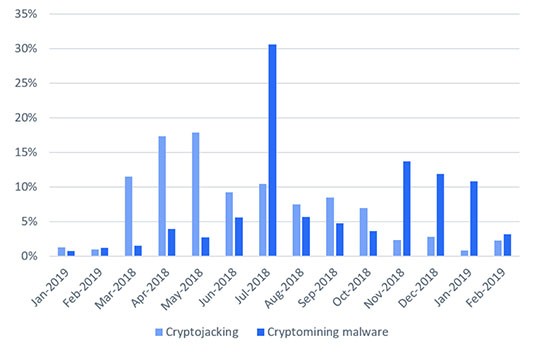

2019年のIBMのデータによると、今年の初めには、サイバー犯罪者の嗜好が大幅に変化し、マルウェアのクリプトジャッキングに戻っていたようです。

ソース:IBM X-Force

トレンドが逆転した正確な理由を正確に特定するのは難しいかもしれませんが、より広範な低温気候が脅威関係者の行動に影響を及ぼしていることはかなりの確信を持って推測することができます。たとえば、いくつかの著名な暗号通貨の価値が急激に低下すると、マルウェアを使用してデバイスに感染してハードウェアリソースを直接制御するのに比べて、ブラウザ内の暗号化攻撃の収益性が大幅に低下し、時間がかかります。

ブラウザベースのクリプトジャッキングの減少に寄与したもう1つの要因は、 Coinhiveの閉鎖である可能性があります。これは、Webサイトが訪問者のコンピュータを使用して暗号通貨コインをマイニングできるようにするサービスです。 Coinhiveはそのようなサービスを提供している唯一のプロバイダーとはほど遠いものでしたが、技術的スキルが低い攻撃者は、暗号化攻撃のために別の攻撃者に切り替えるのが難しいと感じるかもしれません。

両方のタイプのクリプトジャッキングに対する防御

組織と個々のユーザーの両方が、行動を起こし、どちらのタイプの暗号化ジャッキングの影響を軽減する準備ができている必要があります。あなたのハードウェアが他の誰かのためにマイニングコインに転用され、その意図されたタスクに取り組んでいないと、時間の経過と共にかなりの損失が生じる可能性があります。これらの攻撃で採用されている配信方法やマイニングスクリプトの傾向を常に把握することで、暗号化の試みの検出と適切な対策の実装を迅速化することができます。

Don’t Allow Your Device to Get Cryptojackedビデオ

ヒント:サウンドをオンにして、フルスクリーンモードでビデオを視聴します。