コロニアルパイプラインとアイルランドの医療システムのサイバー攻撃がサイバーセキュリティプロトコルの変更を強制

今週、国土安全保障省(DHS)は、米国の主要なパイプライン企業のいずれかに対するハッキングが発生した場合のサイバーセキュリティ手順に関連する新しいガイドラインを発表しました。この発表は、DarkSideランサムウェアギャングによって実行された壊滅的なコロニアルパイプラインハックの直後に行われ、11日間にわたって東海岸の燃料供給のほぼ半分に影響を及ぼしました。以前は、自主的なガイドラインが燃料業界の大手企業に提供されていました。

今週、国土安全保障省(DHS)は、米国の主要なパイプライン企業のいずれかに対するハッキングが発生した場合のサイバーセキュリティ手順に関連する新しいガイドラインを発表しました。この発表は、DarkSideランサムウェアギャングによって実行された壊滅的なコロニアルパイプラインハックの直後に行われ、11日間にわたって東海岸の燃料供給のほぼ半分に影響を及ぼしました。以前は、自主的なガイドラインが燃料業界の大手企業に提供されていました。

この新しいDHS指令では、パイプライン企業がサイバーインシデントを連邦当局に報告する必要があります。また、コロニアルハッキングだけでなく、米国だけでなく国際的にも重要なインフラストラクチャに対するサイバー脆弱性を浮き彫りにした、新しいランサムウェア攻撃の最近の不穏な傾向に追随しています。

DHSの下位部門であるCybersecurityand Infrastructure Security Agency(CISA)は、米国のインフラストラクチャを扱う米国の民間企業にガイダンスを提供する任務を負っていますが、サイバーセキュリティ対策を維持するための連邦政府の要件は多くありません。

新しいサイバーセキュリティインフラストラクチャの変更により、将来のランサムウェア攻撃が阻止される可能性があります

新たに発表された変更の結果、100近くのパイプライン企業が、サイバーセキュリティコーディネーターを常に利用可能に保ち、12時間以内にすべてのインシデントのCISAへの報告を開始する必要があります。

さらに、新しい規則に準拠しないパイプライン事業は、約7,000ドルから始まる罰金の高騰に直面することになります。

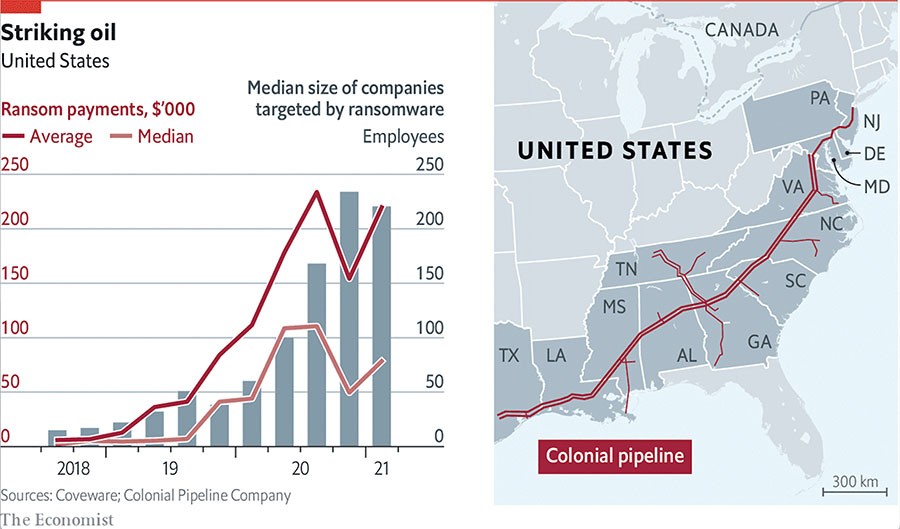

ランサムウェア攻撃を阻止することは、組織が業務をオンラインに戻すためにサイバー詐欺師の身代金を支払う必要がない場合に、組織にとって非常に有益である可能性があります。以下の「打撃油」チャートがランサムウェアの対象となるさまざまな規模の企業の支払い額に示されているように、このような身代金は数十万ドルから数百万ドル近くに達する可能性があります。

アイルランドの池の向こう側でも、アイルランドの医療システムは5月中旬に大規模な身代金攻撃に見舞われ、病院システムはITネットワークをシャットダウンし、多くの医療施設をコンピューターから締め出しました。

アイルランドのヘルスサービスエグゼクティブを特に対象としたランサムウェアは、予防的な理由でほとんどのITシステムをシャットダウンすることを決定しました。

これとアイルランドの医療システムに対する別の以前のハッキングの結果として、サイバーセキュリティは現在、アイルランドの首相ミホル・マーティンによると、すべての州の機関にわたって継続的なレビューの状態にあります。

マーティン氏は、サイバー攻撃は国と民間部門の両方にとって非常に重大な脅威であり、政府の対応は「着実かつ系統だった」と述べた。

マーティンはまた、患者データが危険にさらされている可能性があり、ITスタッフがイベントの全範囲を評価していると主張しました。

「これは凶悪な攻撃であり、医療サービスに対する衝撃的な攻撃ですが、基本的には患者とアイルランド国民に対するものです」とマーティンは述べています。

アイルランドの医療システムに対する攻撃は、東ヨーロッパの「ウィザードスパイダー」ハッキンググループの仕事であると考えられており、英国の医療システムに対する2017年のWannaCryランサムウェア攻撃を彷彿とさせます。