注意:コンピュータユーザーを悪用し、マルウェアを拡散するためにコロナウイルスを活用するサイバー犯罪者

脅威の攻撃者が、新しいコロナウイルス(2019-nCoV)が提示したソーシャルエンジニアリングの機会に気付くのにそれほど時間はかかりませんでした。最初の症例は2019年12月に報告されましたが、中国の武漢で発生した呼吸器感染症は、最近数週間でトップニュースになりました。

脅威の攻撃者が、新しいコロナウイルス(2019-nCoV)が提示したソーシャルエンジニアリングの機会に気付くのにそれほど時間はかかりませんでした。最初の症例は2019年12月に報告されましたが、中国の武漢で発生した呼吸器感染症は、最近数週間でトップニュースになりました。

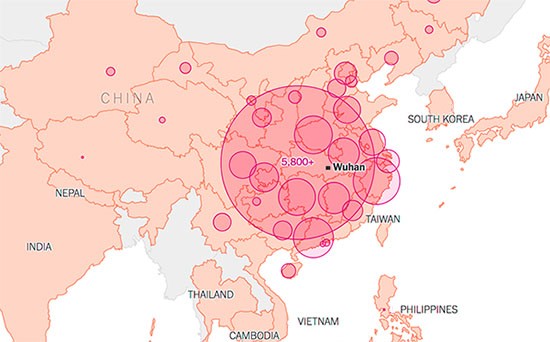

最初に報告された感染から約1か月で、8,000人以上の確定症例があり、死亡者数は170人以上に増加しています。現在までに、コロナウイルスは中国のすべての州と、米国、カナダ、日本、フランス、ドイツ、台湾、タイなどの他のいくつかの国に広がっており、 世界保健機関に世界的な健康緊急事態を宣言するよう促しています。

upnewsinfo.comを介して、中国および近隣諸国に広がるコロナウイルスの地図

サイバー犯罪者が自分のウイルスを広める方法としてコロナウイルスの脅威を悪用し始めていることは驚くことではありません。セキュリティ研究者は、岐阜県、鳥取県、大阪府の保健機関からの合法的な警告を模倣した電子メールで、悪名高いEmotet銀行トロイの木馬を広めるフィッシングキャンペーンに遭遇しました。

IBM X-Forceからのレポートによると、メールは日本語で書かれており、「テキストは日本の岐阜県でコロナウイルス患者の報告があったことを簡潔に述べており、添付文書を閲覧するよう読者に促しています」。また、それぞれの県の関連する保健機関の信頼性を高めるために、正しい住所、ファックス、電話番号をすべて記載したフッターもあります。

脅威アクターが添付する文書は、ウイルスから自分を守る方法、その広がりの更新、およびウイルス検出手順に関する指示とされています。これは真実から遠く離れることはできません。特に、新しいコロナウイルスは病気の症状を示さない人々によって広まることができるという最近のニュースを考慮すると。

日本の地理的位置は最初のフィッシングキャンペーンの最も明白な標的になりますが、セキュリティ研究者はコロナウイルス自体が世界中のより多くの国に影響を与えるため、この種の攻撃がより広まると警告しています。次の名前のコロナウイルス関連ファイルがすでに検出されています: UDS:DangerousObject.Multi.Generic 、 Worm.Python.Agent.c 、 Worm.VBS.Dinihou.r 、Trojan.WinLNK.Agent.gg、HEUR:Trojan .WinLNK.Agent.gen、 HEUR:Trojan.PDF.Badur.b 、およびTrojan.WinLNK.Agent.ew。

そのようなニュース記事は、オンラインとオフラインの両方で、犯罪グループによって悪用されることになっています。たとえば、 Travelexに対する最近のSodinokibiランサムウェア攻撃を 考えてみましょう。この攻撃は、後に犯罪者が電話詐欺を行うために使用しました。

フィッシングキャンペーンから身を守る最善の方法は、迷惑メールや添付ファイルが含まれている可能性がある添付ファイルを開かないようにすることです。興味をそそるメールに出くわした場合は、疑わしい添付ファイルを開くのではなく、ソースから直接含まれているとされる情報を見つけてアクセスすることをお勧めします。