ドリデックス

脅威スコアカード

EnigmaSoft脅威スコアカード

EnigmaSoft Threat Scorecards は、当社の調査チームによって収集および分析されたさまざまなマルウェア脅威の評価レポートです。 EnigmaSoft Threat Scorecards は、現実世界および潜在的なリスク要因、傾向、頻度、有病率、永続性など、いくつかの指標を使用して脅威を評価し、ランク付けします。 EnigmaSoft の脅威スコアカードは、当社の調査データと指標に基づいて定期的に更新され、システムからマルウェアを削除するソリューションを求めるエンド ユーザーから、脅威を分析するセキュリティの専門家まで、幅広いコンピューター ユーザーに役立ちます。

EnigmaSoft 脅威スコアカードには、次のようなさまざまな有用な情報が表示されます。

ランキング: EnigmaSoft の脅威データベースにおける特定の脅威のランキング。

重大度:脅威評価基準で説明されているように、リスク モデリング プロセスと調査に基づいて数値で表された、オブジェクトの決定された重大度レベル。

感染したコンピュータ: SpyHunter によって報告された、感染したコンピュータで検出された特定の脅威の確認済みおよび疑いのあるケースの数。

脅威評価基準も参照してください。

| 脅威レベル: | 80 % (高い) |

| 感染したコンピューター: | 13 |

| 最初に見た: | October 29, 2014 |

| 最後に見たのは: | November 24, 2021 |

| 影響を受けるOS: | Windows |

Geodo、Feodo、およびBugatとしても検出されたTrojan Cridexの開発者は、Dridexと呼ばれるこの恐ろしいデータコレクタートロイの木馬の別のバージョンをリリースしました。 Dridexの主な任務は、Microsoft Officeパッケージに繰り返し割り当てを含む自動スクリプトを追加することにより、銀行のセキュリティデータを収集することです。 Dridexは、Microsoft Wordを使用して、金融文書などのメッセージを送信する感染キャンペーンを開始しました。その後、コンピューターユーザーが破損したドキュメントを開くと、追加されたスクリプトが割り当ての実行を開始し、Dridexをインストールします。

Geodo、Feodo、およびBugatとしても検出されたTrojan Cridexの開発者は、Dridexと呼ばれるこの恐ろしいデータコレクタートロイの木馬の別のバージョンをリリースしました。 Dridexの主な任務は、Microsoft Officeパッケージに繰り返し割り当てを含む自動スクリプトを追加することにより、銀行のセキュリティデータを収集することです。 Dridexは、Microsoft Wordを使用して、金融文書などのメッセージを送信する感染キャンペーンを開始しました。その後、コンピューターユーザーが破損したドキュメントを開くと、追加されたスクリプトが割り当ての実行を開始し、Dridexをインストールします。

オンラインバンキング関連データを収集してリモートサーバーに送信することにより、Dridexは作成者があなたの銀行口座にアクセスし、利用可能なお金を個人口座に送金できるようにします。トロイの木馬感染と同様に、Dridexは非常に有害な感染であり、検出時に削除する必要があります。手動による削除は可能ですが、その複雑さにより、最も安全な削除方法は、最新の信頼できるマルウェア削除アプリケーションを使用することです。

トロイの木馬形式のDridexは、2015年に遡りますが、その後のバリエーションが事前に発見されています。ただし、2015年は、ヨーロッパ全体のコンピューターユーザーを対象とした複数のキャンペーンに対して、Dridexが最大のアウトブレイクアカウンティングを行った年です。 Dridexは、英国、ドイツ、フランス、そしてもちろんアメリカ合衆国で最も流行しているとマークされています。

目次

Dridexの複雑さは、それを最も危険な現代のコンピューターの脅威の1つにします

Dridexの多くの新しいバージョンがさまざまなコンピューターウイルスを拡散しているようです。 Flashpointによると、マルウェアの脅威が大量に拡散したことにより、Dridexはこの数で最も人気のある脅威のトップ10の1つになりました。

Dridexの多くのアクションは、個人データの収集からサイトへのマルウェアの注入まで多岐にわたります。 Dridexの主な目的は、データを盗む能力にかなり一貫して存在することです。これは通常、銀行やログインデータであり、Dridexの背後にいるハッカーがそのような情報を利用して、最終的にお金や暗号通貨のウォレットにさえつながる可能性があります。

Dridexの手は継続的に変更されており、他のサイバー詐欺師に積極的に販売されています。その後、サイバー犯罪者はマルウェアを利用して新しい被害者の個人情報を収集します。 DridexがWebサイトにマルウェアを挿入するアクションは、最終的にユーザーのログインとパスワードをフィッシングするアクションにつながります。

また、Dridexは、感染したPCを将来のキャンペーンの攻撃源とするサービスとしてのボットネット機能を使用することで知られています。これにより、マルウェアをより速く、より効率的に拡散できます。このような概念は、地理的な境界を持たないDridexのグローバル感覚のような脅威をもたらしました。

Dridexの背後にいるのは誰ですか?

Dridexの背後にある加害者、または「Evil Corp」と呼ばれるDridexを作成したサイバーギャングは、ロシアから出てきて、スーパーカーを運転し、500万ドルの報酬として法執行機関を回避するというかなり豪華なライフスタイルを生きていると見られています米国国務省から提供されています。

Dridexの背後にあるEvil Corpのサイバーギャングは、過去数年間にさまざまな方法でDridexを活用しようとして、数百万ドルを無駄にしたようです。その間に、Dridexは浮き沈みを見てきました。しかし、ここ数ヶ月で、Dridexはどこにも行かないことを示し、悪意のあるマルウェアの背後にある詐欺師たちは、古いものをすべて新しくする努力を強化しています。 Dridexおよび同様の脅威との戦いで、サイバーセキュリティ企業およびマルウェア対策研究者は、Dridexに関連するC&Cサーバーを追跡して、最終的に脅威を鎮圧するのに苦労しています。 Dridexの高度な永続化メカニズムにより、マルウェアは長年にわたって生き続け、繁栄し続けてきました。

Dridexとそのライフサイクルをさらに明らかにする

ソースでDridexに対抗する最も最近の開発は、マルウェアハンティングサービスANY.RUNです。これは、Dridexのライフサイクルを調査し、脅威を検出するだけでなく、その拡散方法を特定し、コンピューターユーザーが将来の攻撃を回避する方法を発見しました。

Dridexが拡散するために使用する主な方法は、ANY.RUNによっても発見されましたが、スパムメールキャンペーンによるものです。このような手法は、今日の状況でもマルウェアを拡散する最も効果的な方法の1つであることが証明されており、サイバー詐欺師がDridexを標的のマシンに拡散させることができます。スパムメッセージの多くは、金融関連の電子メールのように巧妙に設計されたものであり、ほとんどの場合、悪意のあるMS Wordドキュメントの添付ファイルが含まれています。

ソーシャルエンジニアリングは通常、コンピューターユーザーに悪意のある添付ファイルを開いてダウンロードさせるために使用され、実行時にDridexトロイの木馬をインストールします。

Dridexの検出と削除は、マルウェア対策ソフトウェアとANY.RUNなどのソースに委ねられています。ANY.RUNには、PCに感染したときにDridexのプロセスを解凍して安全に検出して排除できる方法があります。

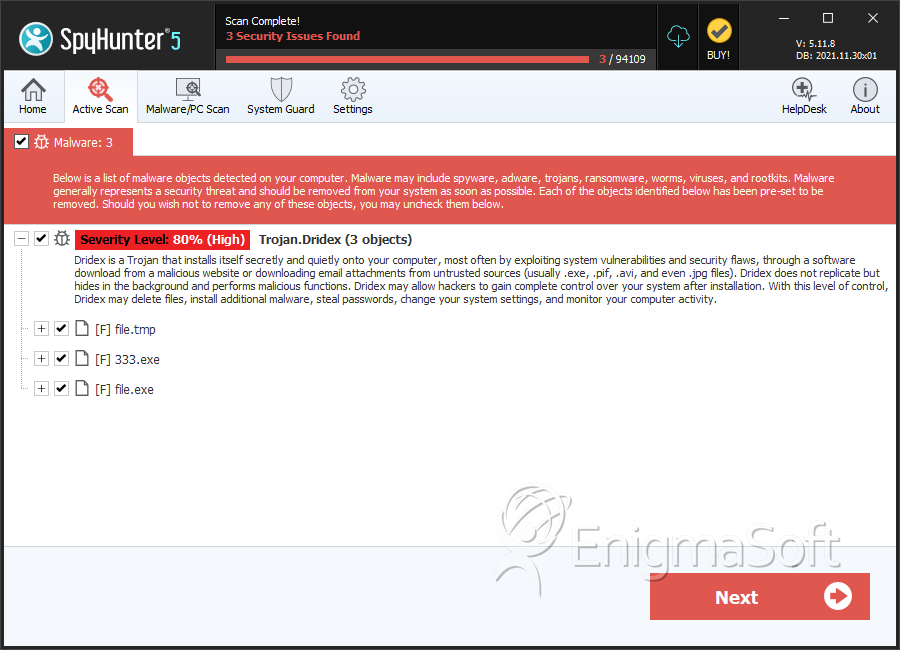

SpyHunterはドリデックスを検出して削除します

ファイルシステムの詳細

| # | ファイル名 | MD5 |

検出

検出: SpyHunter によって報告された、感染したコンピューターで検出された特定の脅威の確認済みおよび疑いのあるケースの数。

|

|---|---|---|---|

| 1. | file.tmp | 33d137598c03069197bd47bdaab30774 | 1 |

| 2. | 333.exe | ac1d437e08bfe27942256da9e1ee1293 | 0 |

| 3. | file.exe | f86204bbaf52c0090f8c8ee4cd6a3ce8 | 0 |

| 4. | file.exe | 3fd1d6f9f3d2ea48c55f5db3192d3398 | 0 |

| 5. | file.exe | afcf32eab13b416eb43e5ff2f0367c8c | 0 |

| 6. | file.exe | c386007133c54d70b486ae182bb68eac | 0 |

| 7. | file.exe | aea48ee4aa6f4b44bde2ee2f44dfb95e | 0 |