GandCrab ランサムウェア

脅威スコアカード

EnigmaSoft脅威スコアカード

EnigmaSoft Threat Scorecards は、当社の調査チームによって収集および分析されたさまざまなマルウェア脅威の評価レポートです。 EnigmaSoft Threat Scorecards は、現実世界および潜在的なリスク要因、傾向、頻度、有病率、永続性など、いくつかの指標を使用して脅威を評価し、ランク付けします。 EnigmaSoft の脅威スコアカードは、当社の調査データと指標に基づいて定期的に更新され、システムからマルウェアを削除するソリューションを求めるエンド ユーザーから、脅威を分析するセキュリティの専門家まで、幅広いコンピューター ユーザーに役立ちます。

EnigmaSoft 脅威スコアカードには、次のようなさまざまな有用な情報が表示されます。

ランキング: EnigmaSoft の脅威データベースにおける特定の脅威のランキング。

重大度:脅威評価基準で説明されているように、リスク モデリング プロセスと調査に基づいて数値で表された、オブジェクトの決定された重大度レベル。

感染したコンピュータ: SpyHunter によって報告された、感染したコンピュータで検出された特定の脅威の確認済みおよび疑いのあるケースの数。

脅威評価基準も参照してください。

| ランキング: | 5,691 |

| 脅威レベル: | 100 % (高い) |

| 感染したコンピューター: | 79,401 |

| 最初に見た: | January 29, 2018 |

| 最後に見たのは: | September 14, 2025 |

| 影響を受けるOS: | Windows |

GandCrab ランサムウェアは、影響を受けるコンピューター上のデータを暗号化し、解読ツールと引き換えに身代金の支払いを要求するマルウェアの脅威です。そのクリプトウイルスは今年1月末に初めて出現し、それ以来、研究者は、GDCB、GandCrab v2、GandCrab v3、GandCrab v4、GandCrab v5など、GandCrabのいくつかの異なるバージョンを特定しました。このランサムウェアの機能と暗号化メカニズムは、最初の出現以来進化してきました.最初の 3 つのバージョンは、RSA および AES 暗号化アルゴリズムを使用して感染したデバイスのデータをロックします。バージョン 4 以降では、Salsa20 などのより高度な暗号が追加されています。マルウェアの研究者は、Salsa20 暗号の方がはるかに高速であるため、これは主に速度上の理由から行われると考えています。暗号化するファイルを選択するパターンも進化しています。元のバージョンはファイル拡張子の特定のリストに対して暗号化するファイルをチェックしましたが、2 番目以降のすべての GandCrab バージョンには代わりに除外リストがあり、そのリストに表示されない他のすべてのファイルを暗号化します。必要な身代金の額も引き上げられました。

今週のマルウェア エピソード 21 パート 3: GandCrab、REvil、Sodinokibi ランサムウェアの脅威は 2020 年第 4 四半期でも非常に危険

GandCrab は、主にスパム メール、エクスプロイト キット、偽のアップデート、クラックされた正規のソフトウェアを介して配布されます。すべての GandCrab ケースの特徴は、このランサムウェアが暗号化されたファイルに特定の拡張子を追加することです。コンピューターに感染したマルウェアのバージョンに応じて、これらのファイル拡張子は .gdcb、.krab、.crab、.lock、または 5 ~ 10 文字のランダムな組み合わせになります。 GandCrab の最初のバージョンのコードには重大なバグがあり、感染したコンピューターのメモリに復号化キーが残っていたため、マルウェア対策会社は Europol およびルーマニア警察と協力して、すぐに復号化プログラムを開発し、無料で提供しました。 NoMoreRansom.org でダウンロードします。しかし、そのほぼ直後に、マルウェアの作成者は、欠陥が修正された更新バージョンをリリースしたため、後続のすべてのバージョンで復号化プログラムが機能しなくなりました。現時点では、現在流通しているバージョンの GandCrab ランサムウェア用の無料の復号化ツールはありません。したがって、ユーザーはオンライン サーフィンをしたり、電子メール メッセージを開いたりするときには細心の注意を払う必要があります。ランサムウェアに対する最善の策は、おそらく、すべての貴重なデータを外部ストレージ デバイスにバックアップしておくことです。

目次

GandCrab の最初の 3 つのバージョンは基本的なルーチンに従います

GandCrab がシステムに侵入するとすぐに、ファイルのスキャンと暗号化のプロセスを開始し、コンピューターに保存されている最も貴重なデータを標的にして、画像、写真、ビデオ、データベース、アーカイブ、Microsoft Office/Open Office などのあらゆる種類のコンテンツをカバーしようとします。ドキュメント、音楽ファイルなど。マルウェアが暗号化プロセスを完了すると、ユーザーは暗号化されたファイルにアクセスできなくなり、GDCB-DECRYPT.txt という名前のテキスト ファイルに次の身代金メモが表示されます。

"= ガンドクラフト =—

注意!

すべてのファイル、ドキュメント、写真、データベース、その他の重要なファイルは暗号化されており、拡張子は .GDCB です。

ファイルを回復する唯一の方法は、秘密鍵を購入することです。それは私たちのサーバー上にあり、私たちだけがあなたのファイルを回復できます。

キーを持つサーバーは、閉じたネットワーク TOR にあります。次の方法でそこにアクセスできます。

1. Tor ブラウザをダウンロード – https://www.torproject.org/

2. Torブラウザをインストールする

3. Tor ブラウザを開く

4. Tor ブラウザでリンクを開く: http://gdcbghvjyqy7jclk.onion/[id]

5. このページの指示に従ってください

私たちのページでは、支払いに関する指示が表示され、1 つのファイルを無料で復号化する機会が得られます。

危険な!

ファイルを変更したり、独自の秘密鍵を使用したりしないでください。これにより、データが永久に失われます!」

ユーザーが必要なすべての手順を実行すると、GandCrab デクリプタと呼ばれる Web ページが表示され、復号ツールには 1.54 DASH (約 1,200 ドルに相当) を支払う必要があることが表示されます。身代金の送信先である対応する DASH アドレスも提供されます。マルウェアの Web サイトでは、1 つのファイルをアップロードして無料で復号化して、その信頼性をユーザーに納得させることもできます。さらに、ユーザーはサポート チャットにアクセスできます。被害者を威 theするために、マルウェアの所有者は、身代金を支払うべき特定の期間を指定し、その期間の満了後にファイルを破棄するか、要求された身代金の金額を上げると脅します。 DASH での支払いは、マルウェアの最初と 2 番目のバージョンでのみ受け入れられます。

マルウェアの研究者は、データを回復する別の方法があるため、サイバー犯罪者のルールには決して従わないよう勧めています。 GandCrab ランサムウェアは専門の駆除ツールで駆除できますが、専門家は、専門のユーザーでない限り、自分で PC をクリーンアップすることを推奨していません。このタイプの洗練されたランサムウェアの脅威には、操作やファイルを正当なプロセスとして偽装する機能があります。つまり、悪意のあるオブジェクトを削除しようとしているときに、重要なシステム ファイルを簡単に終了させることができます。 .

GandCrab v3 として知られる 3 番目のバージョンは 4 月末に登場し、より強力な暗号化方法を備え、特にウクライナ、カザフスタン、ベラルーシ、ロシアなどの旧ソ連諸国のユーザーをターゲットにしています。以前のバージョンで知られている RSA - 2048 暗号化アルゴリズムに加えて、GandCrab v3 は AES -256 (CBC モード) 暗号化も行い、個人ファイルやその他のデータをロックします。暗号化されたファイルには .CRAB 拡張子が付けられますが、表示された身代金メモは非常に見慣れたものに見えます。ただし、バージョン 1 および 2 とは異なり、これは DASH での支払いを受け入れず、代わりにビットコインで身代金を支払うように被害者に要求します。このバージョンには、ユーザーの壁紙を身代金メモに変更する機能もあります。これにより、デスクトップは壁紙と身代金メモを常に切り替えて、被害者をさらに脅迫します。もう 1 つの新機能は、RunOnce 自動実行レジストリ キーです。

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\whtsxydcvmtC:\Documents and Settings\Administrator\Application Data\Microsoft\yrtbsc.exe

後続の GandCrab バージョンには、新しい高度な機能が付属しています

ガンドクラブ v4

今年の 7 月に、GandCrab v4 がその前身に続きました。また、AES-256 (CBC モード) と RSA-2048 暗号化アルゴリズムも利用しますが、このバージョンのランサムウェアは暗号化されたファイルに .KRAB 拡張子を追加します。この高度な脅威は、ウイルス対策プログラムからの検出を回避するために、Tiny Encryption Algorithm (TEA) と呼ばれる高速で効率的な暗号化アルゴリズムも使用します。

バージョン 4 では、新しい暗号化アルゴリズムも導入されています。 GandCrab v4 は、各ファイルの暗号化に使用される 2 つの RSA キー (公開キーと秘密キー) を生成します。暗号化手順の間、マルウェアは特別に生成されたランダムな Salsa20 キーとランダムな初期化ベクトル (IV) を使用して各ファイルを暗号化し、最初に生成された公開 RSA キーで暗号化します。 RSA 秘密鍵はレジストリに残り、それ自体が別の Salsa20 キーと IV で暗号化されます。これらは、マルウェアに埋め込まれた RSA 公開鍵で暗号化されます。暗号化プロセスが完了すると、新しい 8 バイトのフィールドが作成されます。ファイル キーと IV が影響を受けるファイルの内容に追加され、サイズが大きくなります。この高度な暗号化方式により、埋め込まれた公開鍵に対応する秘密鍵がなければファイルを復号化できないため、GandCrab v4 は非常に強力です。ランサムウェアが感染したコンピュータ上のすべてのシャドウ ボリュームを削除して、そのメカニズムを介してファイルを回復できないようにするという事実からも、さらに複雑な問題が生じます。最後に、GandCrab も自分自身をマシンから削除します。今回は、身代金メモは、KRAB - DECRYPT.txt と CRAB - DECRYPT.txt という 2 つの異なるファイルに含まれています。

次に、次の GandCrab v4.1 バージョンには別の新機能があります。C&C サーバーからコマンドを受信する代わりに、ネットワークと通信できます。このバージョンのランサムウェアも、拡散するためにインターネット接続を必要とせず、SMB エクスプロイトを使用した Petya ウイルスや WannaCry ウイルスと同様に、SMB トランスポート プロトコルを使用して配布できるとの推測があります。まだそうなっていない場合でも、GandCrab のこの機能はマルウェアの今後のバージョンの一部で導入される可能性があると専門家は警告しています。したがって、ユーザーは利用可能なパッチをすべてインストールしていることを確認する必要があります。また、このバージョンの新機能は、復号化キーが攻撃者のサーバーにあり、サイバー犯罪者自身のみがアクセスできることです。移行すると、感染したコンピュータごとに新しいキーが特別に生成されるため、復号化キーを再利用できなくなります。次の GandCrab v4.2 の新機能は、仮想マシンを検出できる特別なコードです。この場合、マルウェアは動作を停止します。

GandCrab v4.1 では、データがすでに暗号化されていることをランサムウェアに騙す特別なファイルをターゲット システムに作成することで機能するワクチン アプリが開発されています。ワクチン アプリはオンラインで入手できますが、この特定のバージョンと以前のバージョンでのみ機能し、v4.1.2 以降のバージョンでは機能しません。マルウェアの作成者は、このトリックを無効にする方法をすぐに見つけました。8 月初旬に v4.2.1 が登場し、ワクチンを開発した会社へのメッセージと、この会社の製品。このコードは Visual Studio プロジェクトを表し、ロシア語のデータが含まれています。バージョン 4.3 は v4.2.1 とほぼ同時に登場しましたが、いくつかの変更点もありました。変更点の 1 つは、仮想マシン検出コードが常に正しく機能するとは限らないため、削除されたことです。

ガンドクラブ v5

GandCrab の最新バージョンは、9 月にリリースされました。GandCrab v5、GandCrab v5.0.1、v5.0.2、および v5.0.4 です。新しい機能には、暗号化されたファイルにランダムに生成された 5 ~ 10 文字のファイル拡張子を使用する機能が含まれています。バージョン v5.0.2 では、ランダムに選択された 10 文字がファイル拡張子として各暗号化ファイルに追加されますが、後続の v5.0.4 ではランダムな 8 文字のファイル拡張子が使用されます。 GandCrab v5 には、ファイル名が [randomly_generated_extension] - DECRYPT.html のようになる新しいランサム ノート形式があります。一部の古いバージョンとは異なり、HTML 身代金メモでは TOR ブラウザのダウンロード方法のみが説明されていますが、TOR ネットワークでホストされているハッカーの支払いページには、ユーザーのファイルに何が起こったのかに関する残りの情報が記載されています。必要な身代金はDASHまたはビットコインでの金額で、今回は800ドルから2400ドル相当です。

v5.0.1 以降のバージョンでは、身代金注記に再びテキスト ファイル形式が使用されますが、残りは同じままです。 GandCrab v5.0.1 身代金メモは、[random_extension]-Decrypt.txt ファイルという名前のファイルに含まれており、TOR ブラウザを介した匿名通信の使用が必要です。それは次のように読みます:

" —= GANDCRAB V5.0.1 =—

注意!

すべてのファイル、ドキュメント、写真、データベース、およびその他の重要なファイルは暗号化され、次の拡張子が付きます。

ファイルを回復する唯一の方法は、一意の秘密鍵を購入することです。このキーを提供できるのは当社だけであり、ファイルを回復できるのは当社だけです。

キーを持つサーバーは、閉じたネットワーク TOR にあります。以下の方法でアクセスできます。>

—————————————————————————————->

• Tor ブラウザのダウンロード – https://www.torproject.org/

• Torブラウザのインストール

• Torブラウザを開く

• TOR ブラウザでリンクを開く: http://gandcrabmfe6mnef.onion/e499c8afc4ba3647

• このページの指示に従ってください

—————————————————————————————-

私たちのページでは、支払いに関する指示が表示され、1 つのファイルを無料で復号化する機会が得られます。

注意!

データの損傷を防ぐために:

* 暗号化されたファイルを変更しないでください

* 以下のデータは変更しないでください」

攻撃者の TOR ページにアクセスすると、被害者は次のメッセージを読み取ります。

「申し訳ありませんが、あなたのファイルは暗号化されています。

心配しないでください。すべてのファイルを返却するお手伝いをします。

Files デクリプタの価格は 2400 米ドルです。

2018-07-20 02:32:41 UTC まで支払いが行われない場合、ファイルを復号化するコストは 2 倍になります

金額が倍になりました!

価格が 2 倍になるまでの時間:

———————————————————————————–

どうした? GandCrab Decryptor を購入する 24 時間年中無休のテスト復号化

———————————————————————————–

ジャバスクリプトをオンにしてください!!

どうした?

あなたのコンピュータは GandCrab Ransomware に感染しています。ファイルは暗号化されており、自分で復号化することはできません。

ネットワークでは、おそらく復号化プログラムやサードパーティ ソフトウェアを見つけることができますが、それは役に立たず、ファイルを復号化できなくするだけです。

ファイルを取り戻すにはどうすればよいですか?

GandCrab Decryptor を購入する必要があります。このソフトウェアは、暗号化されたすべてのファイルを復号化し、PC から GandCrab Ransomware を削除するのに役立ちます。

現在の価格: $2,400.00。支払いとして、暗号通貨のDASHまたはビットコインが必要です

あなたは私にどのような保証を与えることができますか?

テスト用の復号化と1つのファイルの復号化を無料で使用できます

暗号通貨とは何ですか?また、GandCrab Decryptor を購入するにはどうすればよいですか?

暗号通貨の詳細については、Google またはこちらをご覧ください。

支払いはクレジットカードでDASHかBitcoinを購入し、私たちのアドレスにコインを送る必要があります。

どのように私はあなたに支払うことができますか?

クレジットカードを使用してビットコインまたはダッシュを購入する必要があります。できるサービスへのリンク: ダッシュ交換リスト、ビットコイン交換リスト

その後、支払いページに移動して GandCrab Decryptor を購入し、支払い方法を選択して指示に従ってください。」

永続性を実現し、悪意のあるスクリプトが Windows オペレーティング システムを起動するたびに自動的に実行されるようにするために、v5.0.2 は Windows レジストリにエントリを追加します。

HKEY_CURRENT_USER\コントロール パネル\インターナショナル

HKEY_CURRENT_USER\Control Panel\International\LocaleName

HKEY_CURRENT_USER\キーボード レイアウト\プリロード

HKEY_CURRENT_USER\キーボード レイアウト\プリロード\1

HKEY_CURRENT_USER\キーボード レイアウト\プリロード\2

HKEY_CURRENT_USER\SOFTWARE\keys_data\data

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0\Identifier

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0\ProcessorNameString

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM\Log ファイルの最大サイズ

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Wbem\CIMOM\Logging

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\productName

HKEY_LOCAL_MACHINE\SOFTWARE\ex_data\data

HKEY_LOCAL_MACHINE\SOFTWARE\ex_data\data\ext

HKEY_LOCAL_MACHINE\SOFTWARE\keys_data\data

HKEY_LOCAL_MACHINE\SOFTWARE\keys_data\data\private

HKEY_LOCAL_MACHINE\SOFTWARE\keys_data\data\public

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\Tcpip\Parameters\Domain

このバージョンのランサムウェアは、Windows オペレーティング システムからすべてのシャドウ ボリューム コピーを削除するようにプログラムすることもできます。これは、次のコマンドで実行されます。

「→vssadmin.exe シャドウを削除 /all /Quiet」

このコマンドを実行すると、破損したデータを復元する方法の 1 つが排除されるため、ファイルの暗号化がより効率的になります。

GandCrab 5.0.2 の悪意のあるペイロードは、次のようなさまざまな名前でマルウェア対策プログラムによって検出されています。

- Ransom.GandCrab

- Trojan-Ransom.Win32.GandCrypt.fbd

- TR/AD.GandCrab.wizji

- Trojan[Ransom]/Win32.GandCrypt

- Trojan-Ransom.Win32.GandCrypt.fbd

- 身代金:Win32/GandCrab.MTC!bit

- ML.Attribute.HighConfidence

GandCrab ランサムウェアの配布チャネル

スパムメールキャンペーン

サイバーセキュリティの研究者は、危険な GandCrab ランサムウェアの配布方法をいくつか特定しました。このマルウェアが拡散する既知のチャネルの 1 つは、異なる名前の送信者からのスパム メール キャンペーンです。この場合、サイバー犯罪者はソーシャル エンジニアリング手法を利用して、悪質な電子メールを請求書、買い物の領収書、または信頼できると思われるその他の文書に偽装して、ユーザーをだまして「詳細」を開かせるように仕向けます。過去の GandCrab スパム キャンペーンのメールに共通しているのは、アドレスの 2 番目の部分が @cdkconstruction.org であり、件名に「Receipt Feb- [乱数]」が含まれていることです。通常、マルウェアは PDF 添付ファイルに埋め込まれ、メッセージの本文には「DOC が添付されました」と表示されます。ユーザーが悪意のある添付ファイルをクリックすると、.doc.file がシステムにダウンロードされます。次に、そのファイルは PowerShell スクリプトを実行し、マルウェアの一部のバージョンで「sct5.txt」という名前の新しいエクスプロイト ファイルを作成します。ただし、このエクスプロイト ファイルは実際のマルウェア ペイロードを実行しません。代わりに、ウイルスがシステムに侵入する中間媒体として機能します。 GandCrab v4.3 は、韓国で一般的な圧縮アーカイブ ファイルの一種である「.egg」ファイルが添付されたスパム メールを通じて配布されています。今年 8 月に初めて検出されたこのキャンペーンは、特に韓国のユーザーを標的にしています。作成者は、件名、メールの本文、悪意のある .egg ファイルの添付ファイルの名前にハングルを使用しているためです。破損したメッセージは、受信者が非難されるはずの「電子商取引違反」の問題の通知として偽装されています。潜在的な被害者は、GandCrab ランサムウェアを実行するために、ファイルを解凍し、解凍後に残った 2 つのファイルのいずれかを開く必要があります。

エクスプロイト キット

研究者が検出したもう 1 つの配布チャネルは、ハッカーが韓国で Magniber ランサムウェアを拡散するために使用した Magnitude Exploit Kit (Magnitude EK) です。これまでのところ、研究者は、Magnitude EK が主に GandCrab の 2 番目のバージョンを拡散するために使用されていると考えています。このキットは、ランサムウェアを実行するための特別なファイアレス テクニックを提供します。これにより、マルウェアは VBScript.Encode/JScript.Encode スクリプトでエンコードされ、その後、ターゲット コンピュータのメモリに直接挿入されます。ペイロードの実行に続いて、GandCrab は explorer.exe ファイルをルート化し、強制的に再起動してから、ファイルをロックして .CRAB ファイル拡張子を追加する暗号化を開始します。 GandCrab は、攻撃者が RIG EK と呼ばれる別のエクスプロイト キットを使用した、「シームレス」として知られる破損したオンライン広告を使用したキャンペーンでも配布されています。このエクスプロイト キットは、標的とするシステムの脆弱性を検出し、それを介して暗号化ウイルスを導入する可能性があります。 3 番目のエクスプロイト キット、つまり GrandSoft EK がこのマルウェアの配布に使用されたことも知られています。また、ターゲット システムのセキュリティ上の欠陥を見つけて悪用することもできます。 9 月に発見された Fallout と呼ばれる新しいエクスプロイト キットも、GandCrab ランサムウェアを配布していることが判明しています。 Fallout は、以前に活動していたNuclear と呼ばれるエクスプロイト キットに非常によく似たルーチンに従います。 Fallout は 2 つの脆弱性を悪用して、悪意のあるペイロードを配信します。 1 つ目は、Windows VBScript エンジン (CVE - 2018 - 8174) のリモート コード実行バグです。 2 つ目は Adobe Flash (CVE - 2018 - 4878) のセキュリティ上の欠陥であり、VBScript の悪用に失敗した場合に Fallout が悪用します。これらの欠陥の悪用に成功した後、Fallout は暗号化されたペイロードを取得するためにシェルコードを生成します。次に、そのペイロードを復号化し、そこに埋め込まれているコードを実行します。場合によっては、Fallout は、特定のセキュリティ プロセスの存在をチェックするトロイの木馬をインストールし、ターゲット システムにこれらが存在する場合はそれ以上のアクションを実行しないようにプログラムすることもできます。 GandCrab v5.0.1 では、Windows カーネルにある CVE - 2018 - 0896 の脆弱性を悪用することがわかっています。これにより、潜在的な攻撃者は、アドレス空間配置のランダム化 (ASLR) バイパスを取得できる情報を取得できます。攻撃者が標的のマシンにログオンしたときに特別に細工されたアプリケーションを実行すると、この脆弱性が悪用される可能性があります。 GandCrab v5.0.2 も同じ能力を持つ可能性がありますが、まだ確認されていません。

サービスとしてのランサムウェア (RaaS)

最後に、GandCrab はサービスとしてのランサムウェア (RaaS) としても提供され、ロシアのアンダーグラウンド ハッキング フォーラムで 24 時間年中無休のテクニカル サポートが提供されます。収集されたデータによると、マルウェアの開発者は GandCrab アフィリエイト プログラムにより、すでに 600,000 ドル以上の身代金を受け取っています。このプログラムでは、参加しているアクターがマルウェア開発者から収益の 60 ~ 70% を支払われています。研究者によると、アフィリエイト プログラムには 100 のメンバーがおり、そのうちの 80 はランサムウェアの 700 の異なるサンプルを拡散し、感染したコンピューターの 70% 以上が米国または英国に存在します。したがって、専門家は当初、GandCrab ランサムウェアを特に英語を話す被害者を対象とした脅威であると考えていました。ただし、マルウェアの最新バージョンは、フランス語、ドイツ語、イタリア語、日本語などの追加言語をサポートしているため、その考えを覆しています。

GandCrab ランサムウェアの身代金要求

GandCrab Ransomware は、「GDCB-DECRYPT.txt」という名前のテキスト ファイルの形式で身代金メモを送信し、感染したコンピューターのドキュメント ライブラリと感染したコンピューターのデスクトップにドロップします。 GandCrab Ransomware の身代金メモのテキストには次のように書かれています。

'—= ガンドクラフト =—

注意!

すべてのファイル、ドキュメント、写真、データベース、その他の重要なファイルは暗号化されており、拡張子は .GDCB です。

ファイルを回復する唯一の方法は、秘密鍵を購入することです。それは私たちのサーバー上にあり、私たちだけがあなたのファイルを回復できます。

キーを持つサーバーは、閉じたネットワーク TOR にあります。次の方法でそこにアクセスできます。

1. Tor ブラウザをダウンロード – h[tt]ps://www.torproject[.]org/

2. Torブラウザをインストールする

3. Tor ブラウザを開く

4. tor ブラウザでリンクを開く: h[tt]ps://gdcbghvjyqy7jclk[.]onion/6361f798c4ba3647

5. このページの指示に従ってください

Tor/Tor ブラウザがあなたの国でロックされているか、インストールできない場合は、通常のブラウザで次のいずれかのリンクを開きます。

1.h[tt]ps://gdcbghvjyqy7jclk.onion[.]top/6361f798c4ba3647

2. h[tt]ps://gdcbghvjyqy7jclk.onion[.]casa/6361f798c4ba3647

3. h[tt]ps://gdcbghvjyqy7jclk.onion[.]guide/6361f798c4ba3647

4. h[tt]ps://gdcbghvjyqy7jclk.onion[.]rip/6361f798c4ba3647

5. h[tt]ps://gdcbghvjyqy7jclk.onion[.]plus/6361f798c4ba3647

私たちのページでは、支払いに関する指示が表示され、1 つのファイルを無料で復号化する機会が得られます。

危険な!

ファイルを変更したり、独自の秘密鍵を使用したりしないでください。これにより、データが永久に失われます!」

攻撃の犠牲者が GandCrab Ransomware に関連付けられたドメインに接続しようとすると、次のメッセージとテキストが表示されます。

'ようこそ!

残念ですが、あなたのファイルはすべて暗号化されています!

私たちが知っている限り:

国

OS

PCユーザー

パソコン名

PCグループ

PCラング。

HDD

暗号化の日付

ファイルの量

ファイルの量

しかし、心配しないでください。すべてのファイルを返すことができます!我々はあなたを助けることができる!

以下では、PC から暗号化されたファイルの 1 つを選択して復号化できます。これは、テスト用の復号化プログラムです。

ただし、無料で復号化できるファイルは 1 つだけです。

注意!サードパーティの復号ツールを使用しないでください。これはあなたのファイルを破壊するからです!

あなたは何が必要ですか?

GandCrab Decryptor が必要です。このソフトウェアは、暗号化されたすべてのファイルを復号化し、PC から GandCrab を削除します。購入するには、暗号通貨 DASH (1 DASH = 760.567$) が必要です。この通貨を購入する方法は、ここで読むことができます。

どのくらいのお金を支払う必要がありますか?以下は、指定された金額と支払い用のウォレットです

価格: 1.5 ダッシュ (1200 米ドル)'

GandCrab Ransomware の身代金要求は、ビットコインとは異なる仮想通貨である Dash を使用します。 PC セキュリティ研究者は、GandCrab Ransomware の身代金メモの内容を無視することを強くお勧めします。

2018 年 10 月 26 日更新 — GandCrab 5.0.5 ランサムウェア

GandCrab 5.0.5 ランサムウェアは、2018 年 10 月末近くにマルウェア アナリストによって報告された GandCrab ランサムウェアの更新バージョンです。 GandCrab 5.0.5 ランサムウェアのリリースは、暗号化プロセスの変更と、Europol (欧州連合の法執行機関) およびサイバーセキュリティ業界のパートナーによって無料の復号化ツールがリリースされた直後に出現したことにより、注目に値します。 GandCrab チームが、2017 年から 2018 年のシリア内戦で失われた親戚の家族の写真を回復する助けを求めているシリアの PC ユーザーに無料のデクリプターをリリースしたことにより、無料のデクリプターが可能になりました。マルウェアの研究者は、GandCrab チームによってインターネットにアップロードされたコードに基づいてツールを開発することに成功しました。短いテスト期間が続き、Gand Crab v4 ランサムウェアの影響を受けた多くの PC ユーザーは、Europol から無料の復号化プログラムをダウンロードできるという通知を受け取りました。

残念ながら、サイバーセキュリティ業界の共同の取り組みの成功は短命でした。ランサムウェアの攻撃者は GandCrab 5.0.5 アップデートをディストリビューターにプッシュし、この脅威によりさらに多くのユーザーが侵害されました。 GandCrab 5.0.5 バージョンは、無料の復号化プログラムを廃止する新しい暗号化命令を使用します。 Europol の機器を使用して、GandCrab v4 の影響を受けるファイルを解読することができます。ただし、新しい GandCrab 5.0.5 ランサムウェアは、リバース エンジニアリングの試みに対して脆弱ではありません。 GandCrab 5.0.5 ランサムウェアは、ファイル名に 5 つのランダムな文字を付加し、「[大文字の拡張子]-DECRYPT.txt」という名前の身代金メモをドロップします。 GandCrab 5.0.5 の被害者の 1 人は、ファイルに「.cyyjg」拡張子が付いていると報告しました。たとえば、「Ristretto coffee.docx」は「Ristretto coffee.docx.cyyjg」に名前が変更され、身代金メモは「CYYJG-DECRYPT.txt」としてデスクトップに保存されます。身代金注記には、以前のバージョンと比較していくつかの変更が含まれています。 「[大文字の拡張子]-DECRYPT.txt」のテキストは次のようになります。

'---= GANDCRAB V5.0.5 =---

注意!

すべてのファイル、ドキュメント、写真、データベース、その他の重要なファイルは暗号化され、拡張子は .ROTXKRY です。

ファイルを回復する唯一の方法は、一意の秘密鍵を購入することです。このキーを提供できるのは当社だけであり、ファイルを回復できるのは当社だけです。

キーを持つサーバーは、閉じたネットワーク TOR にあります。次の方法でそこにアクセスできます。

---------------------------------

| 0. Tor ブラウザをダウンロード - hxxps://www.torproject[.]org/

| 1. Torブラウザをインストールする

| 2. Tor ブラウザを開く

| 3. TOR ブラウザでリンクを開く: hxxp://gandcrabmfe6mnef[.]onion/113737081e857d00

| 4. このページの指示に従ってください

-------------------------------

私たちのページでは、支払いに関する指示が表示され、1 つのファイルを無料で復号化する機会が得られます。

注意!

データの損傷を防ぐために:

* 暗号化されたファイルを変更しないでください

* 以下のデータは変更しないでください

---GANDCRAB KEYの始まり---

【ランダムキャラ】

---GANDCRAB キーの終了---

---PCデータの開始---

[一意の識別子]

---PC データの終了---'

GandCrab 5.0.5 ランサムウェアは、破損した Microsoft Word ファイル、PDF、フィッシング ページ、Mozilla Firefox や Google Chrome で使用されているフォントの偽のアップデートを通じて引き続き配布されています。前述のように、GandCrab Ransomware は Ransomware-as-a-Service プラットフォームとして運営されており、脅威はさまざまな形で伝播します。 PC ユーザーは、未確認の場所や電子メール送信者からのファイルを避け、海賊版ソフトウェアの使用を控えることをお勧めします。

2018 年 12 月 3 日更新 — GandCrab 5.0.9 ランサムウェア

2018 年 12 月 3 日は、バージョン番号 5.0.9 の GandCrab ランサムウェアのメジャー アップデートです。 GandCrab 5.0.9 ランサムウェアのコアは以前のバージョンと同じですが、新しい機能が追加され、新しい難読化レイヤーがあり、この脅威はビットコイン (BTC) とダッシュコイン (DASH) と引き換えに復号化サービスを提供します。 GandCrab 5.0.9 ランサムウェアは、主にリモート アクセス保護が不十分な中規模企業を対象としていると考えられています。新しいバージョンでは、感染したマシンごとにランダムに生成されるカスタム ファイル拡張子が引き続き追加されます。また、身代金メモは、暗号化されたデータが含まれるすべてのフォルダーにドロップされます。

GandCrab 5.0.9 ランサムウェアは、感染率の低さから判断して、執筆時点でテスト段階にある可能性があります。インシデント レポートはそれほど多くありませんが、調査によると、GandCrab 5.0.9 ランサムウェアが 2019 年の最初の数か月で主要な暗号脅威として浮上すると推定されています。 'WWZAF-DECRYPT.txt' というタイトルのメッセージをディレクトリにドロップします。たとえば、「Horizon Zero Dawn-The Frozen Wilds.docx」は「Horizon Zero Dawn-The Frozen Wilds.docx.wwzaf」に名前が変更され、影響を受けるユーザーは「WWZAF-DECRYPT.txt」のコンテンツを読み取って解読するように指示されます。指示。侵害されたデスクトップは、中央に次のテキストが表示された黒い画面の新しい背景画像を受け取ります。

'GANDCRAB 5.0.9 によって暗号化

あなたのファイルは、当社のソフトウェアによって強力に保護されています。それを復元するには、DECRYPTORを購入する必要があります

以降の手順については、暗号化されたすべてのフォルダーにある WWZAF-DECRYPT.txt を参照してください。

GandCrab 5.0.9 ランサムウェアは、新しい身代金メモのレイアウトを採用していますが、引き続き TOR ネットワークに依存して身代金の支払いを確認します。上記のように、ランサムウェアの攻撃者は、「WWZAF-DECRYPT.txt」に示されているように、ビットコインとダッシュコインの支払いを受け入れるようになりました。

'---= GANDCRAB V5.0.9 =---

***いかなる状況下でも、すべてのデータが回復されるまで、このファイルを削除しないでください***

***そうしないと、暗号化エラーがある場合、システムが破損します***

注意!

すべてのファイル、ドキュメント、写真、データベース、およびその他の重要なファイルは暗号化され、次の拡張子が付きます: .WWZAF ファイルを回復する唯一の方法は、一意の秘密鍵を購入することです。このキーを提供できるのは当社だけであり、ファイルを回復できるのは当社だけです。

キーを持つサーバーは、閉じたネットワーク TOR にあります。次の方法でそこにアクセスできます。

0. Tor ブラウザをダウンロード - hxxps://www.torproject.org/

1. Torブラウザをインストールする

2. Tor ブラウザを開く

3. TOR ブラウザでリンクを開く: h[tt]p://gandcrabmfe6mnef[.]onion/da9ad04e1e857d00

4. このページの指示に従ってください

私たちのページでは、支払いに関する指示が表示され、1 つのファイルを無料で復号化する機会が得られます。

注意!

データの損傷を防ぐために:

* 暗号化されたファイルを変更しないでください

* 以下のデータは変更しないでください

---GANDCRAB KEYの始まり---

【ランダムキャラ】

---GANDCRAB キーの終了---

---PCデータの開始---

【ランダムキャラ】

---PC データの終了---'

新しいバージョンは、アクティブなシステム アカウント名を読み取り、「Hello, 」と表示される「;)」というタイトルのカスタム ダイアログ ボックスで被害者に挨拶することが確認されています。ダイアログ ボックスが数秒間表示された後、「すぐに戻ってきます!」という別のダイアログ メッセージが表示されます。 ;)」 GandCrab 5.0.9 ランサムウェアおよび同様のサイバー脅威に対する唯一の信頼できる保護は、これらのランサムウェア型トロイの木馬が進化し続ける中で準備されています。できるだけ頻繁にデータのバックアップを作成し、スパムメールを無視することを忘れないでください。 GandCrab 5.0.9 Ransomware の検出ルールは、次のタグが付けられたファイルを指します。

Generic.Ransom.GandCrab4.56F1503D

ランガンドCrabv4!44C289E415E4

Ransom.Win32.GANDCRAB.SMK

ランサム:Win32/Gandcrab.AW!bit

TrojWare.Win32.Gandcrab.AA@7w10qu

トロイの木馬 (0053d33d1)

Trojan-Ransom.Win32.GandCrypt.fbd

Trojan.Encoder.26667

Trojan.Win32.Agent.142336.AE

Trojan.Win32.GandCrypt.4!c

Trojan.Win32.GandCrypt.fjrarj

Win32:MalOb-IF [Cryp]

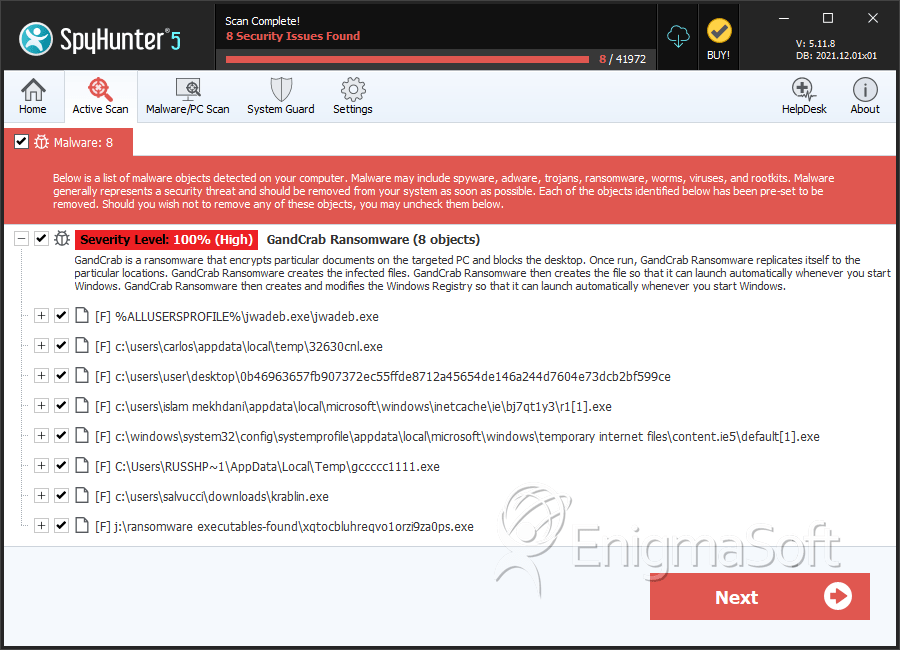

SpyHunterはGandCrab ランサムウェアを検出して削除します

ファイルシステムの詳細

| # | ファイル名 | MD5 |

検出

検出: SpyHunter によって報告された、感染したコンピューターで検出された特定の脅威の確認済みおよび疑いのあるケースの数。

|

|---|---|---|---|

| 1. | 32630cnl.exe | c0645cee077359f0e7d0a98a4b23b22d | 7 |

| 2. | 0b46963657fb907372ec55ffde8712a45654de146a244d7604e73dcb2bf599ce | 3be2d5f740549e7c1f5b96274c43324a | 4 |

| 3. | r1[1].exe | 0e5a2bc5655320bfe2bc5c36ab404641 | 2 |

| 4. | default[1].exe | d9ebd35f303eb73c37245c2ec2a86d3d | 2 |

| 5. | gccccc1111.exe | e43344a5ba0c90b92224cddd43de674e | 2 |

| 6. | krablin.exe | 77067974a70af43a3cadf88219d1e28c | 1 |

| 7. | xqtocbluhreqvo1orzi9za0ps.exe | 76ebb7a68789191d71c62d3d3cd999f7 | 1 |

| 8. | ikyg6fy5qjawlekos7t38klco.exe | b091826a997d9c0ca7dd5ad5ca2f7e2d | 1 |

| 9. | 5b13e0c41b955fdc7929e324357cd0583b7d92c8c2aedaf7930ff58ad3a00aed.exe | 6134eed250273cbd030f10621ce0ad0b | 1 |

| 10. | ff8836362eda2ac9bfaca9f8073191df | ff8836362eda2ac9bfaca9f8073191df | 0 |

| 11. | 28c4782e7f66250c7aeb9257cae3c10d | 28c4782e7f66250c7aeb9257cae3c10d | 0 |

| 12. | f5a43bdce5bfa305aa91e2ffdf3066d4 | f5a43bdce5bfa305aa91e2ffdf3066d4 | 0 |

| 13. | 0483b66214816924425c312600cd6dba | 0483b66214816924425c312600cd6dba | 0 |

| 14. | 18d2a7deb97e9dc1153494bb04f06aa4 | 18d2a7deb97e9dc1153494bb04f06aa4 | 0 |

| 15. | 5d481e6f1ceef609ce470877ef803d4c | 5d481e6f1ceef609ce470877ef803d4c | 0 |

| 16. | 2e8a08da5a2f0e6abce5721974aa32ca | 2e8a08da5a2f0e6abce5721974aa32ca | 0 |

| 17. | b189d127cb65cb98a49e7e6902f2e5dd | b189d127cb65cb98a49e7e6902f2e5dd | 0 |

| 18. | f0dcbb87d743ad612be8dc50e5d11906 | f0dcbb87d743ad612be8dc50e5d11906 | 0 |

| 19. | 5d92b42c4f84d5284028f512f49a2326 | 5d92b42c4f84d5284028f512f49a2326 | 0 |

| 20. | file.exe | db031787c04ee36c1979223485fd271c | 0 |

| 21. | file.doc | 6d70903794ab3ca05dd1b1b4f917204f | 0 |

| 22. | file.js | a1d6b82a97da9b5e4b106bd36e9bcca5 | 0 |

| 23. | 69774172027aff9947f0b35abb6a9d91 | 69774172027aff9947f0b35abb6a9d91 | 0 |

| 24. | b4da4d7e145b0fdd916456eece0974c0 | b4da4d7e145b0fdd916456eece0974c0 | 0 |

| 25. | 36939afd1a2c325513d9ea4e684260d9 | 36939afd1a2c325513d9ea4e684260d9 | 0 |