Tanzeem モバイル マルウェア

既知の脅威アクターである DoNot Team は、Tanzeem および Tanzeem Update として特定された新しい Android マルウェアに関連しています。2024 年 10 月と 12 月に発見されたこれらの脅威は、高度に標的を絞ったサイバー攻撃の一部です。ユーザー インターフェイスがわずかに異なるものの、両方のアプリはほぼ同じ機能を備えています。

チャット アプリケーションとして宣伝されているこのアプリケーションは、インストールされると機能しなくなり、ユーザーが必要な許可を与えるとシャットダウンします。その設計は、特定の個人またはグループに焦点を当てていることを示唆しており、国内外の組織をターゲットにしている可能性があります。

目次

DoNot チームの起源とこれまでの活動

APT-C-35、Origami Elephant、SECTOR02、Viceroy Tigerとしても知られるDoNot Teamは、インドを拠点に活動していると考えられています。このグループは、スピアフィッシングメールやAndroidマルウェアを使用して貴重な情報を収集してきた経歴があります。2023年10月、このグループは、パキスタンとアフガニスタンの被害者を狙った.NETベースのバックドアであるFirebirdに関連付けられました。

Tanzeem マルウェアの正確な標的は不明ですが、このグループは内部の脅威と思われる情報収集を目的としていると疑われています。

テクノロジーの悪用:合法的なプラットフォームの悪用

Tanzeem マルウェアに関連する最も注目すべき戦術の 1 つは、正規の顧客エンゲージメント プラットフォームである OneSignal の使用です。通常、プッシュ通知、アプリ内メッセージ、その他のコミュニケーション ツールに使用されますが、研究者は、このプラットフォームが悪用され、追加のマルウェアを展開するフィッシング リンクを送信したと考えています。

悪意のある偽の機能

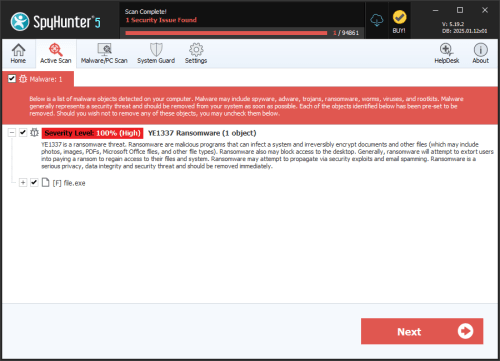

Tanzeem アプリケーションをインストールすると、偽のチャット インターフェイスが表示され、被害者に「チャットを開始」ボタンをクリックするよう促します。次に、アプリケーションは、ユーザーにアクセシビリティ サービス API へのアクセス許可を付与するよう求めます。これらのアクセス許可により、アプリケーションはさまざまな危険なアクションを実行できます。

制御の獲得: 悪用される権限

Tanzeem アプリケーションは、いくつかの機密権限へのアクセスを要求し、次のことが可能になります。

- 通話履歴、連絡先リスト、SMS メッセージを収集します。

- 正確なユーザーの位置を追跡します。

- アカウントの詳細と外部ストレージ ファイルにアクセスします。

これらの権限により、アプリケーションは機密データを収集および送信できるようになり、ユーザーのプライバシーが著しく侵害されることになります。

持続性の確保: プッシュ通知を戦術として活用

Tanzeem マルウェアの特徴は、プッシュ通知を使用して追加の Android マルウェアのインストールを促すことです。このアプローチは、マルウェアの持続性を高めるだけでなく、アクセスを維持し、国家の利益のために情報を収集する DoNot チームの進化する戦術を強調しています。

Tanzeem マルウェアは、DoNot チームが既存のプラットフォームと権限を活用して作戦を実行する機知に富んでいることを浮き彫りにしています。これらの攻撃の標的型の性質と、採用された高度な戦術は、サイバー脅威の状況が常に進化していることを思い起こさせます。このような課題を乗り越えるには、警戒と用心深さを常に保っておくことが重要です。